Avez-vous du mal à garder une visibilité claire sur l'empreinte numérique de votre famille en pleine expansion ? L'établissement d'un système de surveillance fiable nécessite de cartographier l'ensemble du matériel connecté, de privilégier des outils d'analyse dédiés aux simples contrôles des opérateurs, et de maintenir une communication transparente sur la vie privée. Dans mon travail de consultant à l'intersection de la confidentialité des données et des droits des utilisateurs, je vois constamment des familles dépassées par le volume impressionnant d'appareils et d'applications qui entrent dans leur foyer. La solution n'est pas de tout verrouiller, mais de mettre en œuvre un cadre systématique, étape par étape, qui offre une visibilité régulière sans franchir les limites éthiques.

L'adoption des technologies s'accélère plus vite que la capacité d'adaptation de la plupart des règles domestiques. Pour élaborer une stratégie de surveillance numérique efficace, vous devez aborder le problème de manière méthodique. Voici le cadre que je recommande pour instaurer une visibilité pratique et respectueuse de la vie privée sur les routines numériques de votre famille.

Étape 1 : Quels sont les appareils réellement connectés à Internet dans votre foyer ?

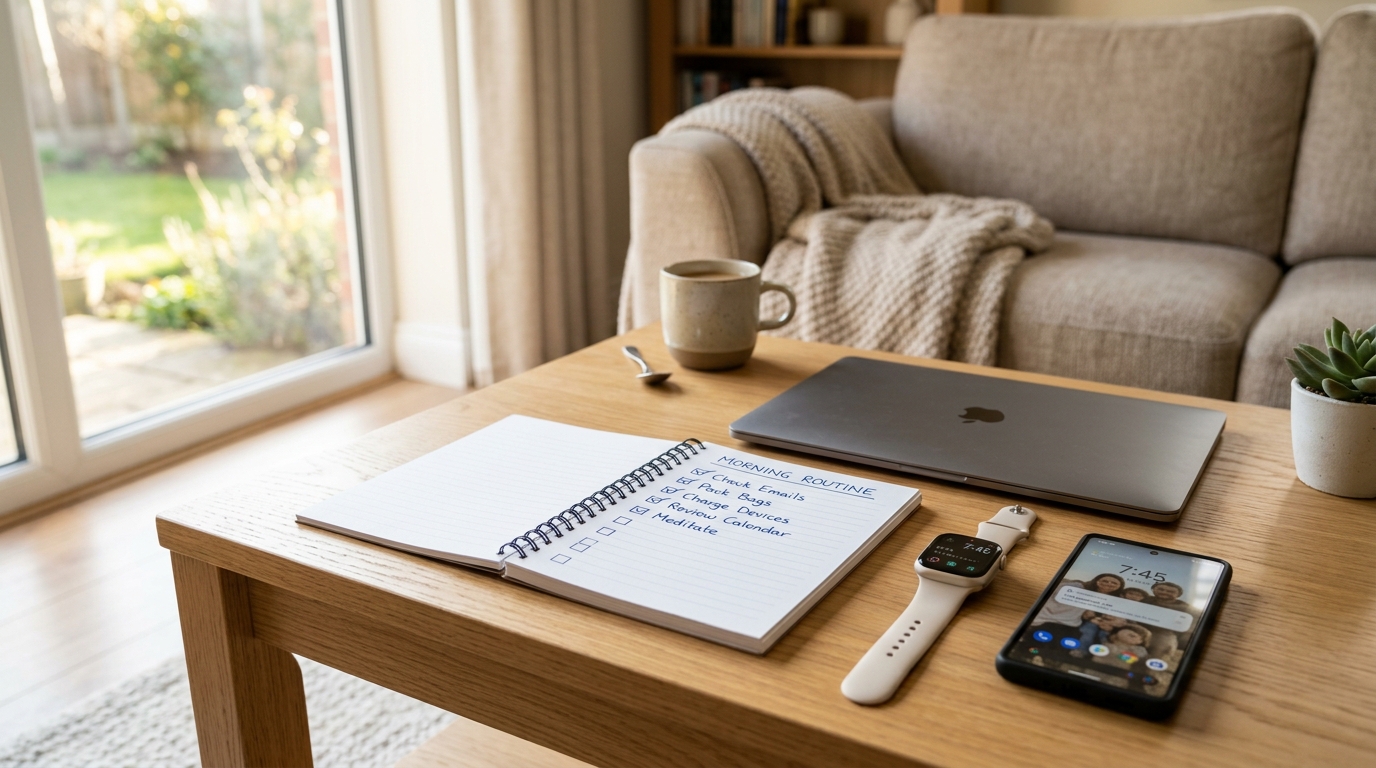

Avant de pouvoir surveiller quoi que ce soit, vous devez mener un audit matériel complet. L'époque où il suffisait de mettre un mot de passe sur l'ordinateur familial est révolue. Les foyers modernes sont des réseaux complexes de smartphones personnels, de tablettes, de consoles de jeux et, de plus en plus, d'objets connectés portables.

De nombreux parents se focalisent uniquement sur le téléphone mobile, négligeant totalement les appareils secondaires que leurs enfants utilisent pour communiquer et naviguer. Selon le rapport 2026 sur les tendances mondiales du fitness publié par l'American College of Sports Medicine (ACSM), la technologie portable est la tendance numéro un au niveau mondial. Le rapport souligne que 36 % à 44 % des adultes possèdent désormais une technologie portable, stimulant un marché mondial qui devrait atteindre 186 milliards de dollars d'ici 2030. À mesure que ces appareils se démocratisent auprès des plus jeunes, ils deviennent un autre canal non surveillé pour l'activité numérique.

Conseil pratique : Créez un inventaire physique de chaque appareil de la maison. Catégorisez-les en appareils de communication principaux (smartphones), écrans secondaires (tablettes, ordinateurs portables) et périphériques (montres connectées). Vous ne pouvez pas sécuriser un réseau si vous ne savez pas ce qui y est connecté.

Étape 2 : Pourquoi séparer les restrictions matérielles des analyses logicielles ?

Une fois que vous connaissez les appareils en jeu, vous devez distinguer les restrictions au niveau de l'appareil des analyses comportementales. Les familles gèrent souvent un environnement matériel mixte. Par exemple, vous avez peut-être donné un ancien iPhone 11 à un collégien, tandis que les adolescents plus âgés utilisent des modèles plus récents comme l'iPhone 14, l'iPhone 14 Plus ou l'iPhone 14 Pro et ses multiples fonctionnalités.

Se fier uniquement au Temps d'écran d'Apple ou aux limites de base des opérateurs comme Orange ou SFR fournit une base, mais ces outils sont fondamentalement conçus pour restreindre l'accès, pas pour analyser le comportement. Les contrôles au niveau de l'opérateur peuvent couper les données mobiles à 22h, mais ils ne vous diront pas si votre enfant contourne cela en se connectant au Wi-Fi du voisin pour utiliser des applications de messagerie.

C'est là que les logiciels spécialisés entrent en jeu. Vous avez besoin d'outils qui cartographient les routines numériques plutôt que de simplement rendre l'appareil inutilisable. Lorsque vous séparez vos restrictions matérielles (comme les limites d'installation d'applications) de vos analyses logicielles (comme le suivi des moments où un utilisateur est actif en ligne), vous obtenez une image beaucoup plus claire du comportement réel.

Étape 3 : Comment choisir le bon traqueur en ligne pour vos besoins ?

Le choix du bon logiciel nécessite d'identifier votre principal point de préoccupation. Avez-vous besoin de filtrer le contenu Web explicite ou devez-vous simplement vérifier que votre enfant dort réellement au lieu de discuter à 2 heures du matin ? Comme l'a expliqué Ceren Polat dans une analyse récente sur la catégorie d'application de surveillance familiale la plus adaptée à vos besoins, installer toutes les fonctions de surveillance disponibles est contre-productif et nuit souvent à la confiance.

Pour les parents principalement préoccupés par les messages tardifs et le manque de sommeil, un traqueur de statut en ligne est très efficace. Ces applications enregistrent les horodatages de connexion sans lire le contenu des messages, préservant ainsi une couche cruciale de confidentialité pour l'utilisateur tout en fournissant les données de routine nécessaires.

En tant qu'éditeur d'applications mobiles, Activity Monitor développe des outils spécifiquement à cet effet. Notre portefeuille comprend Luna - Traqueur parental en ligne, qui offre une visibilité directe sur les statuts de « dernière présence » et la durée de connexion sur des plateformes de messagerie spécifiques. En utilisant un outil parental ciblé comme Luna, vous capturez exactement les points de données nécessaires pour faire respecter les règles du coucher sans exiger l'accès aux conversations personnelles.

Étape 4 : Comment équilibrer la vigilance parentale avec la confidentialité légale et éthique ?

Du point de vue de la vie privée, les outils que vous utilisez doivent correspondre au niveau de maturité de l'utilisateur. Ce qui est approprié pour un enfant de dix ans est hautement intrusif pour un jeune de dix-sept ans. L'objectif de la surveillance devrait éventuellement passer du contrôle actif à l'indépendance guidée.

Nous vivons une période de changements technologiques rapides. Pour mettre cela en perspective, le rapport Tech Trends 2026 de Deloitte note qu'un outil d'IA générative de premier plan a récemment atteint plus de 800 millions d'utilisateurs hebdomadaires, soit environ 10 % de la population mondiale, dans un laps de temps incroyablement court. Le rapport souligne que les startups d'IA se développent cinq fois plus vite que les entreprises SaaS traditionnelles. Parce que de nouvelles plateformes, protocoles de chat et agents d'IA émergent constamment, essayer de bloquer chaque nouvelle application est une bataille perdue d'avance.

Concentrez-vous plutôt sur les schémas comportementaux. Si vous remarquez des horaires de connexion erratiques ou des pics soudains d'activité nocturne, c'est le signal pour engager la conversation. Une autre option de notre portefeuille, SUNA - Traqueur de dernière présence en ligne, permet aux familles d'analyser ces schémas de connexion au fil du temps. Les données servent de point de départ objectif à une discussion (« J'ai remarqué que tu étais en ligne jusqu'à 3 heures du matin trois soirs cette semaine »), plutôt que d'être une accusation subjective.

Étape 5 : Quel est le bon moment pour réviser et ajuster votre configuration de surveillance ?

Une stratégie numérique statique est vouée à l'échec. Les enfants grandissent, le matériel est remplacé et de nouvelles plateformes sociales dominent la cour de récréation. Je conseille vivement aux familles de mettre en place une revue numérique trimestrielle.

Liste de contrôle pour la revue numérique trimestrielle :

- Réviser les permissions des applications : Vérifiez les smartphones et tablettes pour voir quelles nouvelles applications ont été installées et à quelles données elles ont accès.

- Évaluer l'utilité des traqueurs : Vos outils d'analyse actuels apportent-ils toujours de la valeur ? Si une routine s'est stabilisée, vous pouvez choisir de réduire la fréquence de surveillance.

- Ouvrir le dialogue : Interrogez les membres de votre famille sur leurs expériences numériques. Ont-ils rencontré des algorithmes agressifs, du cyberharcèlement ou des restrictions d'appareils frustrantes ? Ajustez vos politiques en fonction de leurs commentaires honnêtes.

La visibilité familiale efficace est une cible mouvante. En effectuant des audits matériels réguliers, en séparant les contrôles d'appareils des analyses comportementales, en choisissant des outils ciblés plutôt qu'une surveillance invasive, et en maintenant des lignes de communication ouvertes, vous pouvez construire un environnement numérique durable et sûr pour votre foyer.