Czy masz trudności z zachowaniem kontroli nad coraz większym śladem cyfrowym swojej rodziny? Ustanowienie niezawodnego systemu monitorowania wymaga zmapowania wszystkich urządzeń podłączonych do Internetu, wyboru dedykowanych narzędzi analitycznych zamiast podstawowych blokad operatorskich oraz utrzymania przejrzystej komunikacji na temat prywatności. W mojej pracy konsultingowej na styku prywatności danych i praw użytkowników stale widzę rodziny przytłoczone ogromną liczbą urządzeń i aplikacji pojawiających się w ich domach. Rozwiązaniem nie jest całkowita blokada wszystkiego, lecz wdrożenie systematycznego modelu krok po kroku, który zapewnia rutynowy wgląd bez przekraczania granic etycznych.

Adopcja technologii postępuje szybciej, niż większość domowych zasad jest w stanie się dostosować. Aby zbudować skuteczną strategię nadzoru cyfrowego, musisz podejść do problemu metodycznie. Poniżej przedstawiam ramy, które polecam w celu ustanowienia praktycznego, szanującego prywatność wglądu w cyfrowe rutyny Twojej rodziny.

Krok 1: Które urządzenia w Twoim domu naprawdę łączą się z Internetem?

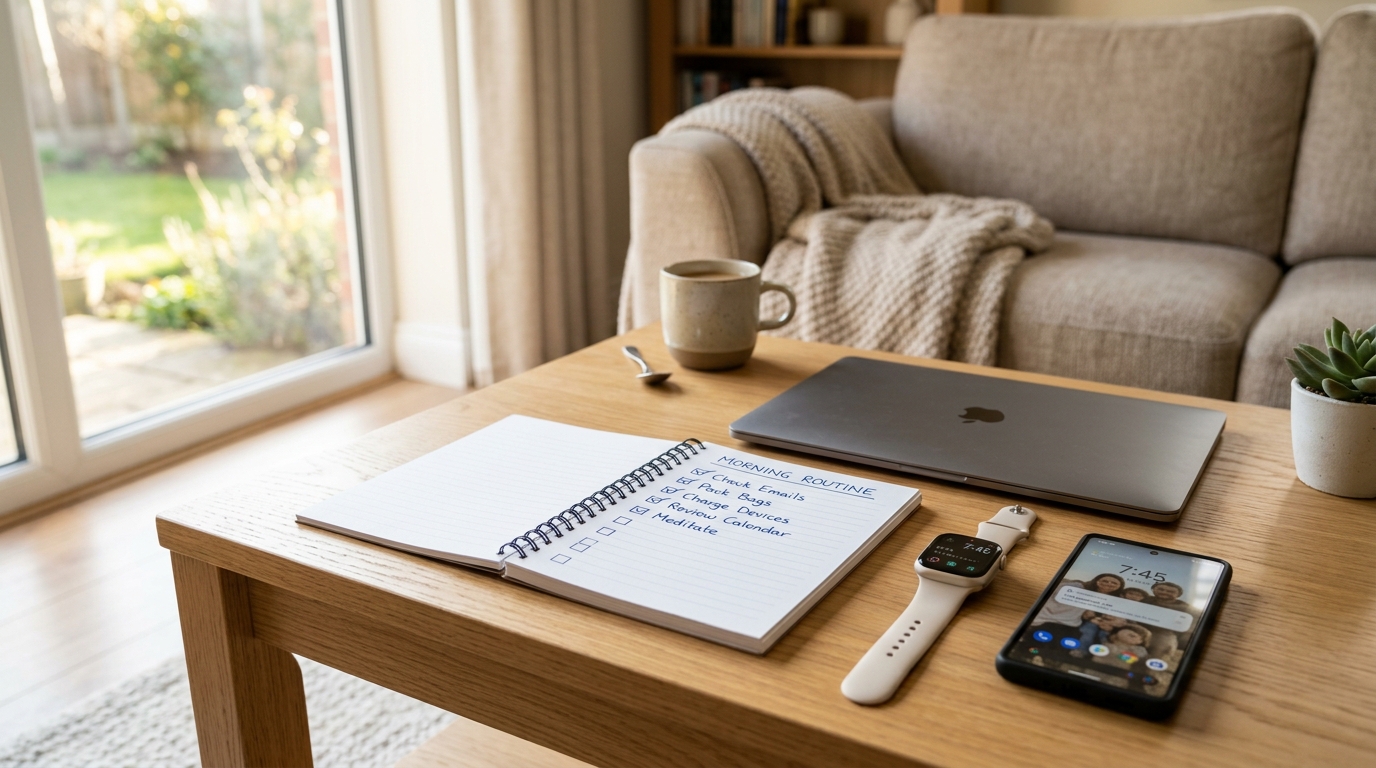

Zanim zaczniesz cokolwiek monitorować, musisz przeprowadzić kompleksowy audyt sprzętu. Czasy, w których wystarczyło założyć hasło na rodzinny komputer, dawno minęły. Nowoczesne gospodarstwa domowe to złożona sieć osobistych smartfonów, tabletów, konsol do gier i coraz częściej urządzeń ubieralnych (wearables).

Wielu rodziców skupia się wyłącznie na telefonie komórkowym, całkowicie pomijając urządzenia pomocnicze, których dzieci używają do komunikacji i przeglądania sieci. Według raportu Worldwide Fitness Trends 2026 opublikowanego przez American College of Sports Medicine (ACSM), technologia ubieralna jest trendem numer jeden na świecie. Raport podkreśla, że od 36% do 44% dorosłych posiada obecnie urządzenia typu wearable, napędzając globalny rynek, który do 2030 roku ma osiągnąć wartość 186 miliardów dolarów. Gdy urządzenia te trafiają do młodszych użytkowników, stają się kolejnym niemonitorowanym kanałem aktywności cyfrowej.

Wskazówka: Stwórz fizyczną listę inwentarzową każdego urządzenia w domu. Podziel je na główne urządzenia komunikacyjne (smartfony), ekrany dodatkowe (tablety, laptopy) i urządzenia peryferyjne (smartwatche). Nie możesz zabezpieczyć sieci, jeśli nie wiesz, co jest do niej podłączone.

Krok 2: Dlaczego warto oddzielić kontrolę sprzętową od analityki oprogramowania?

Gdy już wiesz, jakie urządzenia są w użyciu, musisz odróżnić ograniczenia na poziomie urządzenia od analityki behawioralnej. Rodziny często zarządzają mieszanym środowiskiem sprzętowym. Na przykład możesz przekazać starszego iPhone'a 11 dziecku w wieku gimnazjalnym, podczas gdy starsze nastolatki korzystają z nowszych modeli, takich jak iPhone 14, większy iPhone 14 Plus lub bogaty w funkcje iPhone 14 Pro.

Poleganie wyłącznie na funkcji Screen Time od Apple lub podstawowych limitach sieciowych od operatorów takich jak T-Mobile zapewnia jedynie fundamenty. Narzędzia te są jednak zaprojektowane głównie do ograniczania dostępu, a nie do analizy zachowań. Kontrola na poziomie operatora może odciąć dane komórkowe o 22:00, ale nie powie Ci, czy Twoje dziecko obchodzi to ograniczenie, logując się do Wi-Fi sąsiada, aby korzystać z komunikatorów.

W tym miejscu do gry wchodzi specjalistyczne oprogramowanie. Potrzebujesz narzędzi, które mapują cyfrowe rutyny, zamiast po prostu blokować urządzenie. Kiedy oddzielisz restrykcje sprzętowe (takie jak limity instalacji aplikacji) od analityki oprogramowania (takiej jak śledzenie, kiedy użytkownik jest aktywny online), zyskasz znacznie wyraźniejszy obraz rzeczywistych zachowań.

Krok 3: Jak wybrać odpowiedni monitor aktywności online dla swoich potrzeb?

Wybór odpowiedniego oprogramowania wymaga zidentyfikowania głównego problemu. Czy musisz filtrować treści dla dorosłych, czy po prostu chcesz zweryfikować, czy Twoje dziecko faktycznie śpi, zamiast czatować o 2 w nocy? Jak wyjaśniła Ceren Polat w niedawnej analizie dotyczącej tego, która kategoria aplikacji do monitorowania rodziny najlepiej pasuje do Twoich potrzeb, instalowanie każdej dostępnej funkcji nadzoru jest przeciwskuteczne i często niszczy zaufanie.

Dla rodziców zaniepokojonych głównie nocnym pisaniem wiadomości i brakiem snu, monitor statusu online jest niezwykle skutecznym rozwiązaniem. Aplikacje te rejestrują znaczniki czasu połączeń bez czytania treści wiadomości, zachowując kluczową warstwę prywatności użytkownika, a jednocześnie dostarczając niezbędnych danych o rutynie.

Jako firma tworząca aplikacje mobilne, Activity Monitor opracowuje narzędzia dedykowane właśnie temu celowi. Nasze portfolio obejmuje Luna – Monitor aktywności online dla rodziców, który zapewnia bezpośredni wgląd w statusy „ostatnio widziany” oraz czas trwania sesji online na wybranych platformach komunikacyjnych. Korzystając ze skoncentrowanego narzędzia rodzicielskiego, takiego jak Luna, przechwytujesz dokładnie te dane, które są potrzebne do egzekwowania zasad kładzenia się spać, bez żądania dostępu do prywatnych rozmów.

Krok 4: Jak pogodzić nadzór rodzicielski z prawną i etyczną prywatnością?

Z perspektywy prywatności, używane narzędzia muszą być dopasowane do poziomu dojrzałości użytkownika. To, co jest odpowiednie dla dziesięciolatka, jest wysoce intruzywne dla siedemnastolatka. Celem monitorowania powinno być docelowe przejście od aktywnej kontroli do kierowanej niezależności.

Przechodzimy przez okres gwałtownych zmian technologicznych. Aby spojrzeć na to z odpowiedniej perspektywy, raport Deloitte Tech Trends 2026 zauważa, że wiodące narzędzie generatywnej sztucznej inteligencji osiągnęło niedawno ponad 800 milionów użytkowników tygodniowo — co stanowi około 10% globalnej populacji — w niewiarygodnie krótkim czasie. Raport podkreśla, że startupy AI skalują się pięć razy szybciej niż tradycyjne firmy SaaS. Ponieważ stale pojawiają się nowe platformy, protokoły czatów i agenci AI, próba zablokowania każdej nowej aplikacji jest walką z wiatrakami.

Zamiast tego skup się na wzorcach zachowań. Jeśli zauważysz nieregularne harmonogramy online lub nagłe skoki aktywności późno w nocy, jest to sygnał do przeprowadzenia rozmowy. Inna opcja w naszym portfolio, SUNA – Monitoring statusu 'ostatnio widziany', pozwala rodzinom analizować te wzorce połączeń w czasie. Dane te służą jako obiektywny punkt wyjścia do dyskusji („Zauważyłem, że w tym tygodniu byłeś online do 3 rano przez trzy noce”), zamiast subiektywnego oskarżenia.

Krok 5: Kiedy jest właściwy czas na przegląd i dostosowanie konfiguracji monitoringu?

Statyczna strategia cyfrowa nieuchronnie zawiedzie. Dzieci dorastają, sprzęt jest wymieniany, a nowe platformy społecznościowe zaczynają dominować na szkolnych korytarzach. Zdecydowanie zalecam rodzinom wdrażanie kwartalnego przeglądu cyfrowego.

Lista kontrolna kwartalnego przeglądu cyfrowego:

- Przegląd uprawnień aplikacji: Sprawdź smartfony i tablety, aby zobaczyć, jakie nowe aplikacje zostały zainstalowane i do jakich danych mają dostęp.

- Ocena użyteczności monitorów: Czy obecne narzędzia analityczne nadal dostarczają wartości? Jeśli rutyna się ustabilizowała, możesz zdecydować o zmniejszeniu częstotliwości monitorowania.

- Otwarta rozmowa: Zapytaj członków rodziny o ich doświadczenia cyfrowe. Czy zetknęli się z agresywnymi algorytmami, cyberprzemocą lub frustrującymi ograniczeniami urządzeń? Dostosuj swoje zasady na podstawie ich szczerych opinii.

Skuteczny nadzór nad rodziną to proces ciągły. Przeprowadzając regularne audyty sprzętu, oddzielając kontrolę urządzeń od analityki behawioralnej, wybierając celowe narzędzia zamiast inwazyjnej inwigilacji i utrzymując otwarte kanały komunikacji, możesz zbudować zrównoważone i bezpieczne środowisko cyfrowe dla swojego domu.